核心提示:你可能拥有最严格的代码审查机制、最坚固的防火墙系统,但如果你的核心开发者被骗着运行了一段脚本,一切防线都将瞬间土崩瓦解。2026 年 3 月 31 日爆发的 Axios 投毒事件,彻底扯下了开源安全的遮羞布,向我们展示了当今黑客最可怕的武器——针对开发者个人的定向社交工程学(Spear-Phishing / Social Engineering)攻击。

传统观念里,黑客是躲在暗处寻找代码 0-day 漏洞的极客。但如今,高级持续性威胁(APT)组织早已算过一笔账:与其花几个月去死磕一段无懈可击的代码,不如花两周时间去"攻破"写代码的那个人。

今天,我们将聚焦这次震惊前端圈的 Axios 供应链危机,深度拆解这场针对核心维护者长达数周的心理战与技术绞杀,看看黑客是如何一步步把顶级开发者逼入陷阱的。

一、猎物锁定与精心布局:长达数周的"杀猪盘"

2026 年 3 月,NPM 每周下载量数千万次的基础网络库 Axios 遭遇供应链攻击。攻击者利用被盗用的核心维护者 Jason Saayman 的账号,发布了注入远控木马(RAT)的恶意版本(1.14.1 和 0.30.4)。

这绝非一次随机的撞库攻击,而是一场蓄谋已久的定向狙击。根据事后 GitHub 讨论区(Issue #10636)中其他险些中招的开源大佬(如 @voxpelli)提供的线索,结合安全机构的复盘,我们还原了这套令人毛骨悚然的黑客社交工程学剧本(Playbook):

第一阶段:伪造身份,建立信任(The Hook)

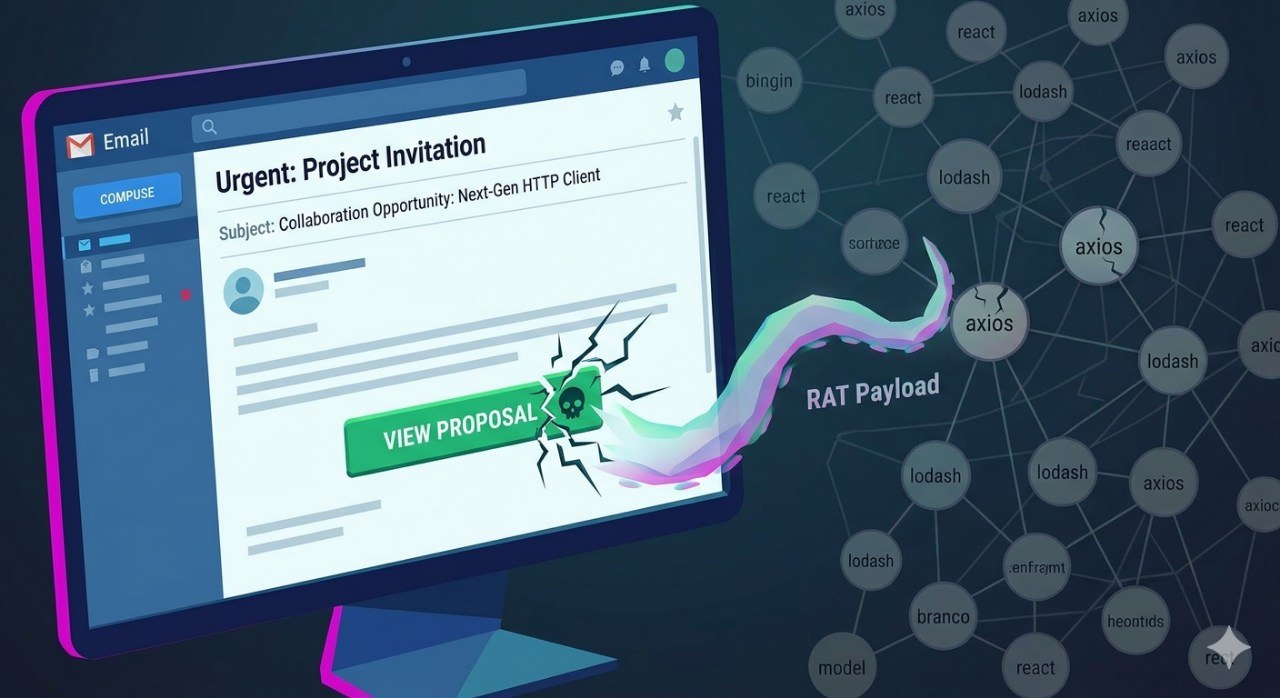

黑客通常会全套伪装成一家正规科技公司的员工、某知名技术播客的制作人,或是大型互联网公司的技术招聘HR。他们通过 X(Twitter)、LinkedIn 或工作邮箱联系上目标(例如 Jason Saayman),借口极具诱惑力且符合开发者的日常:

- “我们想邀请您参与一期关于开源生态的重量级播客访谈。”

- “我们公司有一个高薪的底层架构顾问职位,想和您聊聊。”

- “我们正在评估引入您的开源项目,希望能进行一次简短的技术交流。”

第二阶段:深度入戏,消除戒心(The Grooming)

为了让骗局逼真,攻击者极具耐心。他们会在接下来的两周内与目标频繁互动:组建沟通群组、发送精美的播客预热海报、提前沟通详细的访谈大纲,甚至还有其他"托儿"扮演同行在群里活跃气氛。在这个过程中,开发者的防备心被一点点瓦解,完全相信这是一次正常的商业/技术活动。

第三阶段:制造焦虑,收网陷阱(The Trap)

到了约定的"正式会议"或"面试"时间,真正的杀招来了。

攻击者会发来一个看似正规的会议链接(例如伪造的 Zoom、Google Meet 或某专用面试平台界面)。当开发者点进去后,页面会立刻提示"音视频连接失败"、“浏览器不支持当前协议"或"缺少关键的音频解码器”。

此时,会议另一端的"主持人"会表现得非常焦急,并顺势抛出诱饵:

- “哎呀,这平台老出问题。麻烦您下载一下这个本地客户端吧。”

- “可能是环境不兼容,您在终端跑一下这段修复脚本(比如一个高度混淆的

curl | bash指令)我们就能连上了。”

在即将错失重要访谈或高薪面试的焦虑感驱使下,即使是经验丰富的开发者,也极有可能在这一刻放弃思考,按下回车键。

就这样,木马进场了。

二、绕过防线的幽灵:为什么 2FA 形同虚设?

很多人的第一反应是:NPM 早就强制要求高下载量包的维护者开启双因素认证(2FA)了,黑客怎么发包的?

这就是**定向社交工程学结合 RAT(远控木马)**最致命的地方。Jason Saayman 在事后痛苦地证实,他确实开启了 2FA。但是,当黑客通过上述社交工程学手段诱导你安装了 RAT 之后,一切验证机制都失去了意义。

1. 单向的完全控制

RAT 赋予了黑客对受害者电脑的底层控制权。黑客不需要在自己的电脑上登录 NPM,他们是在受害者的电脑上进行操作。

2. 会话劫持(Session Hijacking)

开发者本地电脑的 .npmrc 文件中通常存有长期有效的鉴权 Token,浏览器里存有 GitHub 的登录 Session。黑客的木马可以直接窃取这些凭证。

3. 隐蔽执行

黑客甚至可以趁开发者离开电脑倒水、或者在深夜睡觉时,直接通过木马在受害者的终端里静默运行 npm publish。此时,NPM 服务器看到的是合法的 IP、合法的机器环境和合法的 Token,2FA(如果是基于时间的一次性密码 TOTP)可能在之前的合法操作中已被缓存,或者黑客可以直接截取开发者手机上的验证码同步。

防线不是被正面攻破的,而是从内部被瓦解的。

三、惊魂三小时:投毒与全网危机的爆发

在彻底接管了 Jason 的权限后,黑客的行动异常迅速且专业。

- 预先埋伏:3月30日,黑客用其他傀儡账号在 NPM 上发布了一个名为

plain-crypto-js的恶意包。这个包表面是加密库,内部则是一个跨平台的 RAT(能感染 Mac、Windows、Linux)。 - 果断投毒:3月31日凌晨(UTC 00:21),黑客利用 Jason 被控的机器,发布了注入恶意依赖的

axios@1.14.1和axios@0.30.4。 - 掩盖罪行:最嚣张的是,当社区里的敏锐开发者发现异常并在 GitHub 提交 Issue 报警时,黑客利用盗取的维护者权限,直接删除了这些报警 Issue,试图为恶意包争取更长的存活时间。

万幸的是,Axios 的另一位协作者 @DigitalBrainJS 极其机敏。在发现自己的权限低于被盗账号时,他越过常规流程,直接联系了 NPM 官方安全团队,并在 3 小时内(03:15 UTC)将恶意版本全网下架。

但即便只有短短 3 小时,作为前端基础设施的 Axios,也足以让这个跨平台木马顺着 CI/CD 流水线,悄无声息地潜入无数企业服务器和开发者的机器中,窃取环境变量、云服务密钥和 SSH 凭证。

四、痛定思痛:如何对抗"降维打击"?

Axios 投毒事件是一记响亮的耳光。它警告所有科技企业和开源社区:不要高估人性的弱点,也不要低估黑客的底线。 当攻击目标从"系统"转移到"人"身上时,我们必须在架构上做出改变:

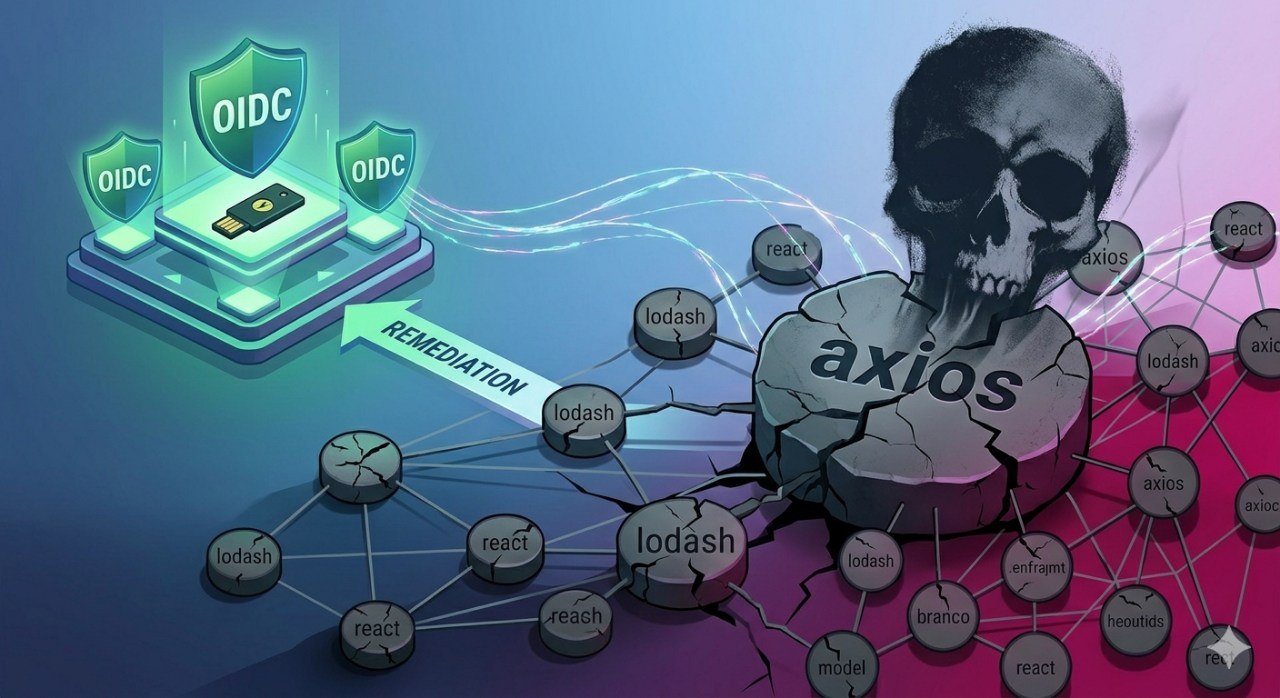

1. 废除本地长期凭证,全面拥抱 OIDC

这是 Axios 团队灾后重建的第一条。开发者电脑上绝不应该存放能直接 npm publish 的长期 Token。必须将发布权限移交到受信任的 CI/CD(如 GitHub Actions)中,通过短期的、基于密码学签名的 OIDC(OpenID Connect)流程进行交互。这样,即使开发者电脑中满是木马,黑客也无法直接发包。

2. 强制硬件密钥(FIDO2 / YubiKey)

抛弃手机验证码(TOTP)。对于高权限的开源维护者和企业核心开发,必须强制使用需要物理触摸的硬件安全密钥。这能最大程度防止中间人攻击和远控木马的静默执行。

3. 流水线不可变与多签机制

发版必须是自动化的、不可变的流水线操作。任何代码的合并与发布,必须经过多人的 Code Review 批准(多重签名验证),从制度上消灭"单点故障(Single Point of Failure)"。

4. 保持偏执的"零信任"心态

给所有开发者的忠告——在这个时代,主动找上门的高薪面试、大V访谈,只要涉及到"需要安装非应用商店的软件"、“运行不知名脚本"或"临时下载证书”,100% 是诈骗。保持技术人员的偏执,永远不要在焦虑和催促下敲下回车键。

Axios 躲过了一劫,但黑客的定向社交工程学攻击不会停止。下一个被盯上的,又会是谁呢?